wtorek, 31 grudnia 2013

W mniej niz 4 godziny włamanie na nieskonfigurowane serwery w chmurze

Hakerzy potrzebowali mniej niż czetry godziny żeby włamać sie na nieskonfigurowany serwer w chmurze.

Firma CloudPassage w projekcie The Gauntlet zaprezentowała w jak łatwy sposób możliwe jest włamanie sie na źle bądź nieskonfigurowany serwer w chmurze.

Could Computing uznawany jest jako jeden z najbardziej nowoczesnych model usługowych dla biznesu jak i również za najbardziej narażony na zagrożenia cyberprzestepcow.

Jak bardzo infrastruktura w chmurze jest podatna na ataki hakerskie? Na to pytanie nie można jednoznacznie odpowiedzieć, ponieważ rożne mechanizmy bezpieczenstwa mogą zwiększyć bezpieczeństwo w chmurze. Raport firmy CloudPassage uświadomi nam jak szybko niezaktualizowany lub tez minimalnie skonfigurowany serwer w środowisku chmury może zostać zhakowany. CloudPassage zorganizowała zawody na zasadzie capture-the-flag (znana z gier typu FPS - ukradnij flagę) w których wzięło udział 367 etycznych hakerów z 41 krajów, którzy przez 23 dni we Wrześniu 2013 roku atakowali sześć serwerów z rożnymi systemami operacyjnymi Microsoft i Linux, bazami danymi i aplikacjami.

Wszystkie serwery były skonfigurowane na zasadzie default settings czyli praktycznie bez żadnych zaimplementowanych kontroli bezpieczenstwa. Według CloudPassage w środowisku chmury taka konfiguracja występuje najczęściej.

Powyższe stwierdzenie jest dosyć zaskakujące i pozwala uświadomić sobie jak łatwo hakerzy którzy są dodatkowo motywowani korzyściami finansowymi mogą włamać sie do serwera w chmurze i całkowicie przejąc kontrole nad cala infrastruktura. Eksperci do spraw bezpieczenstwa wielokrotnie podkreślają ze aktualizowanie i stosowanie handering guide przy konfigurowaniu zabezpieczeń systemów operacyjnych, znacznie minimalizują ryzyko podatności na ataki cyberprzestepcow.

Szef CloudPassage Carson Sweet uważa ze ogolnie przyjęło sie ze infrastruktura w chmurze nie wymaga bezpieczenstwa ponieważ jest udostępniana przez dostawców i dlatego właśnie powstał projekt The Gauntlet żeby uświadamiać jak łatwo włamać sie do chmury. Według Carsona cloud computing pozwala na ciągłe i automatyczne zarządzanie aktualizacjami, poprawkami, bezpieczeństwem oraz monitorowaniem calego środowiska w chmurze.

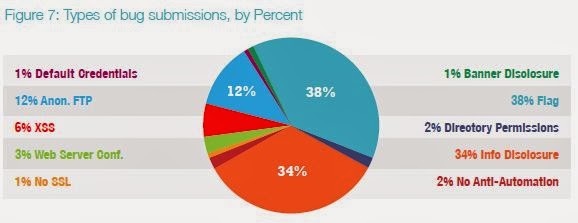

Z raportu wynika ze etyczni hakerzy byli w stanie wykazać 102 błędy z czego 90 zostało zatwierdzonych jako prawdziwe zagrożenia. Zgłoszenia dotyczyły wszystkiego począwszy od uprawnień do katalogów, typowe ujawnianie informacji o aplikacjach czy serwisach itd.

Najwięcej błędów zgłoszonych zawierały flagi 38%, ujawnienie informacji 34% oraz anonimowy FTP 12%.

Zwycięzca okazał sie haker który w mniej niż w cztery godziny zdobył całkowity dostęp do całej infrastruktury w chmurze poprzez wykorzystanie slabego zabezpieczenia administracyjnego serwisu WWW. Zwycięzca podsumowal ze wszystko co zrobił aby włamać sie do systemu mógłby zamieścić w jednym skrypcie. W momencie gdy dostęp do konta administratora aplikacji jest zdobyty, wystarczy minuta czy dwie żeby zdobyć pełny dostęp do podobnie skonfigurowanych systemów.

Blazej Malczak

Subskrybuj:

Komentarze do posta (Atom)

Brak komentarzy:

Prześlij komentarz